يتمتع Linux بنظام قوي لأذونات الملفات للحفاظ على أمان النظام. يمكنك إدارة هذه الأذونات بشكل صحيح لحماية نظامك من الوصول غير المصرح به والانتهاكات الأمنية. يمكن للمستخدم الجذر استخدام كل ملفات البرسيمون هذه (القراءة أو الكتابة أو التنفيذ) وتعيينها لمستخدمين آخرين. ومع ذلك، لا يعرف العديد من المستخدمين أذونات ملفات Linux وأساسياتها وفئات الأذونات المختلفة وما إلى ذلك.

يمكن أن يؤدي هذا النقص في المعرفة إلى الوصول غير المصرح به ومشاكل في الملفات القابلة للتنفيذ. لذا، تحتوي هذه المدونة على معلومات متعمقة لمساعدتك على فهم أذونات ملفات Linux لتأمين النظام.

فهم أذونات ملف Linux: كيفية تأمين نظامك

دعونا نقسم هذا القسم إلى أجزاء متعددة لشرح الشروحات الأساسية والمتقدمة لأذونات ملفات Linux.

1. أساسيات أذونات الملفات في نظام التشغيل Linux

يتميز Linux بالأمر 'chmod' لتعيين أذونات الملفات هذه. بناء الجملة الخاص به هو:

chmod [ مالك ] , [ مجموعة ] , [ آخر المستخدمين ] [ اسم الملف ]

- المالك (ش): يمثل هذا المستخدم الذي يملك الملف أو الدليل. يتمتع المالك بأكبر قدر من التحكم في الملف، وهو الوحيد، باستثناء المستخدم الجذر، الذي يمكنه تغيير أذونات هذا الملف.

- المجموعة (ز): يمكن أن يكون الملف المحدد مملوكًا لمجموعة من المستخدمين، وتنطبق أذونات المجموعة على جميع أعضائها. هذا النوع من الملكية مفيد عند العمل في مشاريع تعاونية.

- مستخدمون آخرون (س): إنه يمثل مستوى الوصول لجميع المستخدمين الآخرين مثل عامة الناس.

الأذونات هي من الأنواع التالية:

- قراءة (ص أو 4): يسمح إذن 'القراءة' للمستخدمين بالوصول للعرض فقط إلى الملف مما يعني أنه يمكنهم عرض محتوى الدليل أو الملف وإدراجه. لا يمكن للمستخدمين الوصول إلى الملف إلا بعد حصولهم على إذن 'القراءة'.

- اكتب (ث أو 2): باستخدام هذا الإذن، يمكن للمستخدمين تعديل محتويات الملف أو إنشاء الملفات الأخرى وحذفها وإعادة تسميتها داخل الدليل.

- تنفيذ (س أو 1): يعد إذن 'التنفيذ' ضروريًا للملفات القابلة للتنفيذ مثل البرامج والبرامج النصية. لا يمكن للمستخدمين تشغيل البرنامج إلا إذا كان لديهم إذن 'التنفيذ'.

علاوة على ذلك، يتم ربط فئة المستخدم والأذونات من خلال علامة '+' أو '-'' في الأمر. تخبر علامة '+' النظام بمنح الأذونات المذكورة، بينما تشير علامة '-' إلى إزالتها.

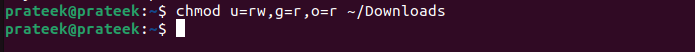

إذا كنت تريد منح جميع الأذونات للمالك، وأذونات 'القراءة' و'الكتابة' للمجموعة، وحق الوصول 'للقراءة فقط' للآخرين، فيمكنك استخدام الأمر التالي:

chmod في =rw، ز = ص، يا = ص < مسار الدليل >

في الأوامر السابقة:

- u=rw مخصص لأذونات 'القراءة' و'الكتابة' للمالك.

- g=r مخصص لإذن 'القراءة' للمجموعة.

- إن o=r مخصص لإذن 'القراءة فقط' للآخرين.

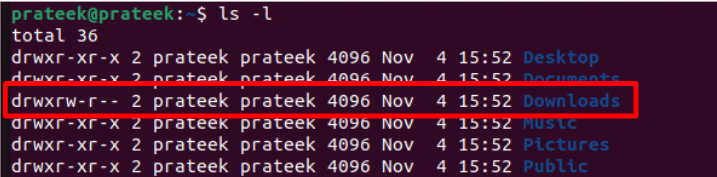

يمكنك استخدام الأمر التالي للتحقق من أذونات الملف المعينة:

ليرة سورية -ل

علاوة على ذلك، إذا كان الملف أو الدليل قد منح بالفعل أذونات إضافية للمستخدمين وكنت تتساءل عن كيفية استعادة هذا الوصول، فيمكنك استخدام علامة '-' وذكر الإذن الذي تريد إزالته.

2. الرموز الثمانية في أذونات ملف Linux

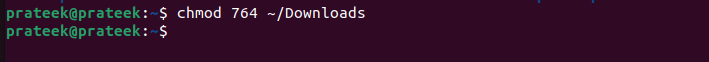

يوضح التنسيق المذكور سابقًا الأمر باستخدام الرموز الرمزية. إذا كنت تريد استخدام الرموز الثمانية بدلاً من ذلك، استخدم الأمر التالي:

chmod com.ugo < اسم الملف >استبدل 'u' و'g' و'o' بالقيمة الثمانية للأذونات التي تريد منحها للمالك والمجموعة وغيرهم. يتم حساب القيم الثمانية على النحو التالي:

- تحتوي أذونات 'القراءة' و'الكتابة' و'التنفيذ' على قيم منفصلة وهي 4 و2 و1 على التوالي. للحصول على القيمة الثمانية لأذونين أو ثلاثة أذونات مجتمعة، قم بإضافة قيمها الفريدة.

- يحتوي إذن rwx (القراءة والكتابة والتنفيذ) على قيمة ثماني 4+2+1= 7.

- إذن rw (القراءة والكتابة) له قيمة ثماني 4+2= 6، وهكذا.

في الأمر السابق:

- 7 للمالك (4 للقراءة، 2 للكتابة، 1 للتنفيذ)

- 6 للمجموعة (4 للقراءة، 2 للكتابة)

- 4 هو للآخرين (4 للقراءة)

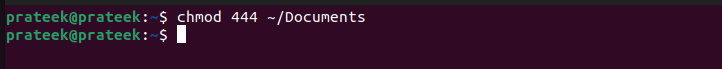

على سبيل المثال، لنمنح حق الوصول 'للقراءة فقط' لجميع فئات المستخدمين:

chmod 444 < اسم الملف >

كيفية استخدام أذونات ملف Linux لأمان النظام

بعد فهم مفهوم إذن ملف Linux، من الضروري اتباع بعض الممارسات التي تضمن أقصى قدر من أمان النظام.

- أساسيات إذن الملف: تأكد دائمًا من أن المستخدمين الضروريين فقط لديهم الأذونات المطلوبة، وحاول الاحتفاظ بالإذن القابل للتنفيذ للمسؤولين فقط. يمكن أن يساعدك تعيين هذه الأذونات بشكل صحيح في منع البرامج الضارة وغير المرغوب فيها من إتلاف نظامك.

- الاستفادة من تشفير الملفات: من الأفضل تشفير الملفات والبرامج السرية. بهذه الطريقة، يمكنك حماية بياناتك الحساسة. تعمل أدوات مثل GNU Privacy Guard على تسهيل طرق التشفير التي يمكنك استخدامها لحماية بياناتك من أعين المتطفلين.

- استخدام أذونات الملف المتقدمة: يمكنك أيضًا استخدام أذونات مثل setuid، وsetgid، والبتات اللاصقة للسماح بالأذونات لمستخدمين محددين فقط. يمكنك استخدامها لتجنب منح حق الوصول للمستخدمين غير المرغوب فيهم.

- تنفيذ التحكم في الوصول المستند إلى الدور (RBAC): اتبع دائمًا مبدأ الامتيازات الأقل واستخدم RBAC لتعيين الأذونات بناءً على دور المستخدم ومسؤولياته. هذه هي المفاهيم الأساسية للحفاظ على أمن النظام.

خاتمة

يعد فهم أذونات ملفات Linux أمرًا ضروريًا لتأمين نظامك من الوصول غير المصرح به. لقد قمنا بتضمين أفضل الممارسات التي يمكنك استخدامها لتأمين نظام Linux الخاص بك. وتضمنت هذه الممارسات تشفير الملفات والوصول المستند إلى الأدوار وأذونات الملفات الأساسية. يجب عليك دائمًا توفير وصول قابل للتنفيذ لمسؤولي النظام فقط. علاوة على ذلك، لا تقم بتوفير الأذونات القابلة للتنفيذ لأي ملف عشوائي. وإلا فإنه قد يؤدي في بعض الأحيان إلى حدوث أخطاء.