WordPress هو نظام إدارة المحتوى الأكثر شهرة (CMS) في العالم. إذا كنت تتساءل ما هو CMS. أود أن أجعل هذا التشبيه البسيط. عند إنشاء موقع ويب ، في البداية ، يمكننا تحقيق ذلك باستخدام كود ثابت مع HTML و JavaScript و CSS. يشبه تشغيل برنامج Kali Linux في الواجهة الطرفية أو واجهة سطر الأوامر. إنه أمر غير مريح إذا لم يكن لديك أي معرفة بلغة البرمجة تلك.

منصات CMS مثل WordPress ، تجعل الأمر سهلاً بالنسبة لنا. يشبه تشغيل برنامج Kali Linux إصدار واجهة المستخدم الرسومية. ما عليك سوى النقر فوق أشياء من هذا القبيل. يسمح WordPress لمسؤول الويب بدون أي مهارات تقنية أو معرفة بلغة برمجة الويب بالتركيز على بناء المحتوى. كما أن لديها عددًا هائلاً من السمات والإضافات. لكن في بعض الأحيان ، توجد ثغرات أمنية في WordPress نفسه ، والقوالب ، والمكونات الإضافية.

سنتعرف على المواضيع التالية بالتفصيل:

- احصل على رمز API الخاص بـ WPScan

- حدد إصدار WordPress الخاص بالهدف

- تعداد موضوع WordPress

- تعداد ملحقات WordPress

- تعداد مستخدم WordPress

- امسح نقاط الضعف في WordPress ، والموضوع ، والإضافات

تحضير

WPScan مجاني ومثبت مسبقًا في Kali Linux. ولكن إذا لم يكن لديك WPScan على جهازك ، فيمكنك تثبيته إما باستخدام تثبيت مناسب أو تنزيله من GitHub على https://github.com/wpscanteam/wpscan . على الرغم من أن WPScan أداة مفتوحة المصدر في Kali Linux. ولكن هناك فرق بين WPScan والأدوات المجانية الأخرى. لتكون قادرًا على استخدام ماسح الثغرات الأمنية WPScan يتطلب القليل من العمل الإضافي ، فنحن بحاجة إلى رمز WPScan API. إنه مجاني ، ما عليك سوى إنشاء حساب على https://wpscan.com .

- سجل حساب في https://wpscan.com عن طريق النقر فوق البدء زر في الزاوية العلوية.

شكل . الاشتراك في WPScan.com

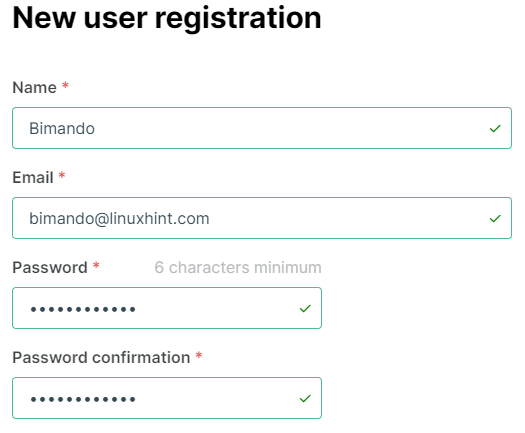

بعد ذلك ، قم بملء أي معلومات مطلوبة على ملف تسجيل مستخدم جديد شكل كما هو موضح أدناه.

شكل . نموذج تسجيل مستخدم WPScan.com

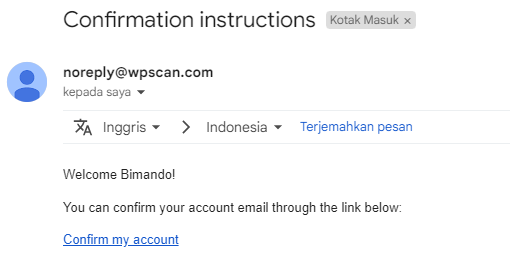

- بمجرد تقديم معلومات التسجيل الخاصة بك ، تحتاج إلى تأكيد حساب البريد الإلكتروني الخاص بك. افتح صندوق البريد الخاص بك وانقر على رابط التأكيد المرسل بواسطة wpscan.com.

شكل . تأكيد البريد الإلكتروني WPScan

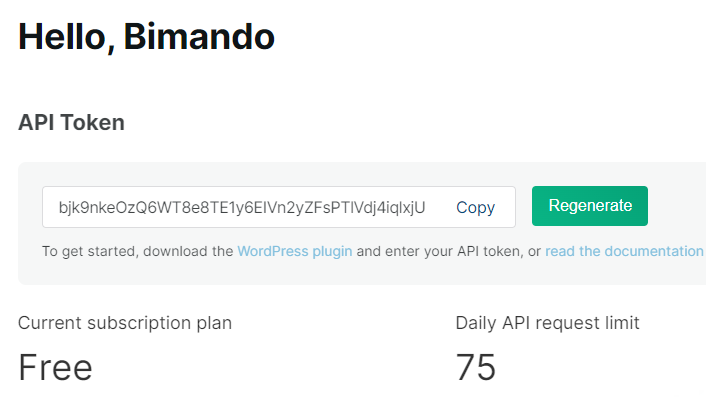

- بمجرد نجاح تأكيد البريد الإلكتروني الخاص بك ، انقر فوق الخاص بك حساب تعريفي قائمة طعام.

شكل . قائمة ملف تعريف WPScan.com

سترى رمز API الخاص بك كما هو موضح أدناه. انسخ هذا الرمز المميز واحفظه في ملف. سنستخدمه لاحقًا في المحطة.

شكل . قيمة الرمز المميز لـ WPScan.com API

قبل أن ننتقل إلى البرنامج التعليمي WPScan في Kali Linux ، أود أن أقدم المعلومات التي يمكنك الحصول عليها على wpscan.com. يأخذ المطور هذه الأداة بجدية أكبر ، وليس مجرد إنشاء أداة مجانية. عملهم ممتع جدا

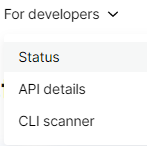

حالة خدمة WPScan

في شريط القائمة المنسدلة WPScan بعنوان للمطور ، هناك صفحة مرتبطة بمراقبة حالة تشغيل نظام WPScan.

شكل . قائمة WPScan.com للمطورين

هذا التقرير مهم عندما نجري اختبار اختراق وقد نواجه بعض الأخطاء. في حالة اكتشاف خطأ أثناء تشغيل WPScan على Kali Linux ، عليك أولاً التأكد مما إذا كان النظام متصلاً بالإنترنت من خلال الزيارة https://status.wpscan.com/ .

شكل . حالة خدمة WPScan.com

عندما يعمل كل شيء بشكل جيد ، سترى حالة مثل الشكل أعلاه.

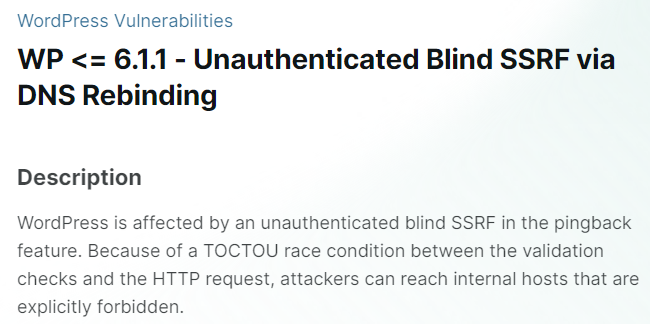

WPScan - ثغرة WordPress CMS

ينشر WPScan أيضًا معلومات حول نقاط الضعف في WordPress الموجودة في كل إصدار.

شكل . نقاط الضعف في ووردبريس

يمكنك قراءة المعلومات التفصيلية لكل ثغرة أمنية في القائمة. على سبيل المثال ، يوضح الشكل التالي أن إصدار WordPress 6.1.1 أو ما هو أقل به ثغرة أمنية في SSRF الأعمى غير المصدق عبر إعادة ربط DSN.

شكل . معلومات حول نقاط الضعف في WordPress 6.1.1

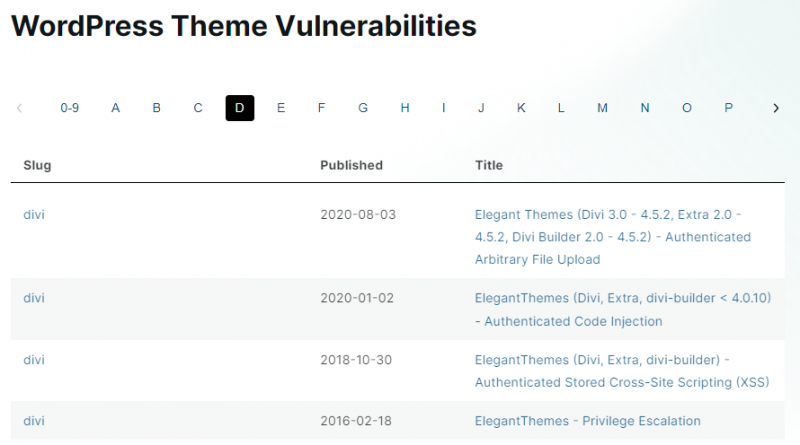

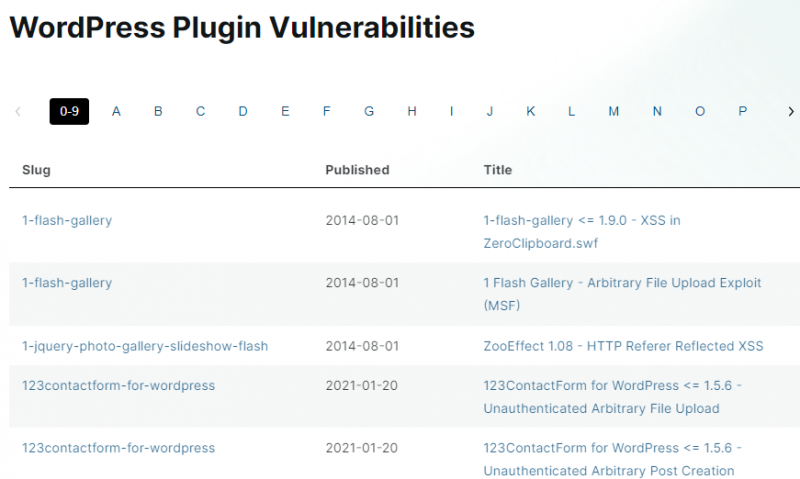

WPScan - سمة WordPress وثغرة البرنامج المساعد

ينشر WPScan أيضًا معلومات عن الثغرات الأمنية للمكوّن الإضافي والمكوّن الإضافي.

شكل . ثغرات موضوع WordPress

الشكل. نقاط الضعف في البرنامج المساعد WordPress

برنامج WPScan التعليمي على Kali Linux

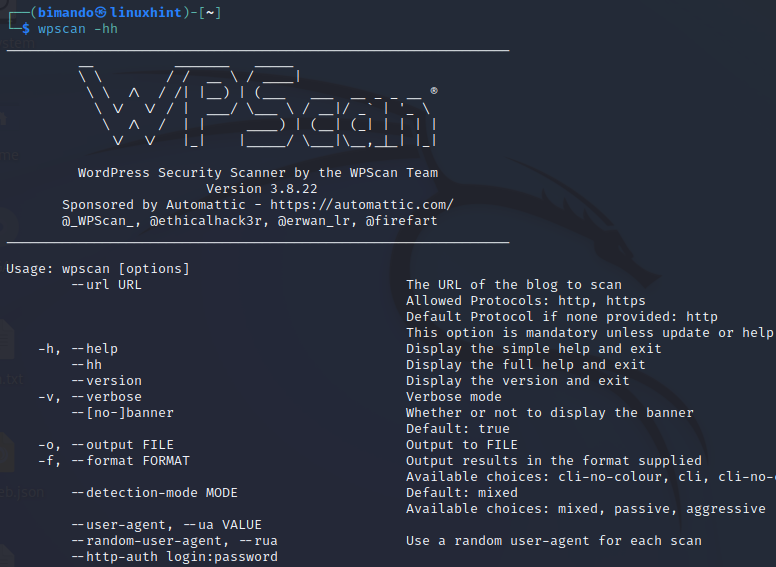

أفترض أنك قمت بالفعل بتثبيت WPScan والرمز المميز لواجهة برمجة التطبيقات. أولاً ، دعونا نرى الأمر المتاح واستخدام WPScan. قم بتشغيل الأمر التالي لعرض المعلومات الكاملة.

wpscan -hh

شكل . WPScan على محطة Kali Linux

يوفر WPScan تهربًا من جدار الحماية باستخدام التوزيع العشوائي لوكيل المستخدم لكل عملية مسح باستخدام الوسيطة التالية.

--rua أو - وكيل مستخدم عشوائيغالبًا ما أقوم بإضافة علامة '–force' بحيث يستمر WPScan في الفحص إذا أثار الفهرس رمز خطأ 403 أو خطأ محظور.

--قوةلتمكين ميزة فحص الثغرات الأمنية ، يجب علينا تحديد رمز API الخاص بنا باستخدام الوسيطة التالية:

--api-token [TOKEN_VALUE]يدعم WPScan التسجيل بثلاثة تنسيقات مختلفة: JSON و CLI و CLI بدون لون. يمكنك حفظ ناتج نتيجة WPScan الخاصة بك عن طريق تحديد اسم ملف الإخراج متبوعًا بالتنسيق باستخدام الأمر التالي:

-o أو - إخراج [FILENAME]-f or --format [FORMAT]

من أمر WPScan الذي تعلمناه أعلاه ، سنحاول فحص بعض أهداف WordPress وتعداد المستخدمين والمكونات الإضافية للثغرات الأمنية وموضوع الثغرات الأمنية. لعمل العد يجب استخدام الوسيطة التالية:

-e أو - تعداد [OPTION]الخيارات المتاحة لتحقيق هدفنا هي:

| في | عد المستخدمين |

| vp | تعداد المكونات الإضافية الضعيفة |

| فاتو | تعداد الموضوعات المعرضة للخطر |

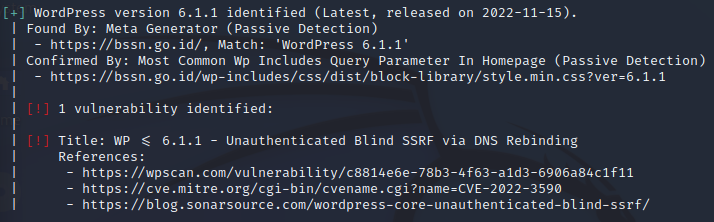

الآن ، دعونا نحدد الهدف https://bssn.go.id وفحص الثغرة الأمنية باستخدام WPScan. لتشغيل WPScan بملحق الخيارات الافتراضية الإعدادات ، يمكنك ببساطة تشغيل الأمر التالي:

wpscan --url [URL]أولاً ، سيحدد WPScan إصدار WordPress والثغرة التي تم العثور عليها ويعتمد الباقي على الخيارات التي نستخدمها.

شكل . ثغرة WordPress 6.1.1

كما هو موضح في الشكل أعلاه ، فإن هدفنا له أ نسخة ووردبريس 6.1.1 التي هي عرضة ل SSRF العمياء غير المصدق عبر إعادة ربط DNS . تم عرض المعلومات التفصيلية سابقًا في الشكل 9 أعلاه.

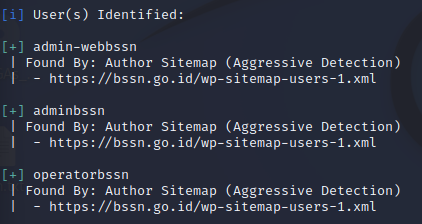

يمكن لـ WPS تعداد المستخدمين

wpscan --dua --force --api-token [رمز] -e u -o مستخدم .txt -f cli --url [URL]

شكل . تعداد مستخدمي ووردبريس

الهدف bssn.go.id له ثلاثة مستخدمين: admin-webbssn و adminbssn و المشغل bssn.

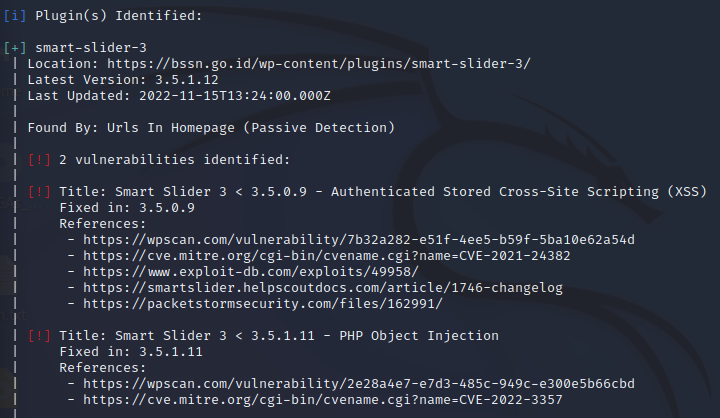

يمكن لـ WPS تعداد نقاط الضعف في المكونات الإضافية

wpscan --rua --force --api-token [الرمز المميز] -e vp -o plugin.txt -f cli --url [URL]

شكل . تعداد نقاط الضعف في البرنامج المساعد WordPress

يحتوي الهدف على ثغرتين إضافيتين كما هو موضح في الشكل أعلاه. واحد منهم ، حقن كائن PHP مثير للاهتمام.

يمكن لـ WPS تعداد الثغرات الأمنية للسمات

wpscan --rua --force --api-token [رمز] -e vt -o theme.txt -f cli --url [URL]

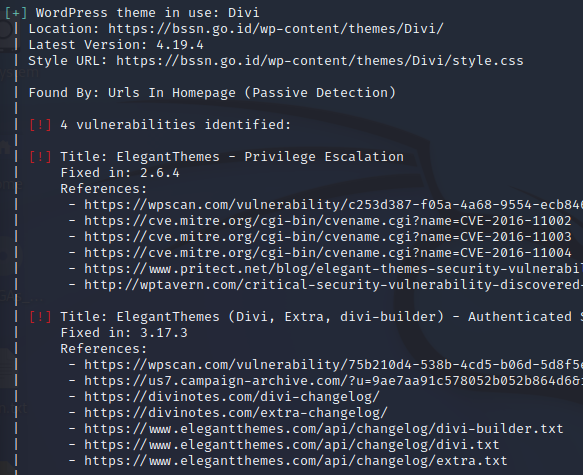

شكل . تعداد الثغرات الأمنية لموضوع WordPress

هدفنا الآن يحتوي على أربع ثغرات موضوعية وواحدة منها لديها ثغرة خطيرة ، وهي التصعيد امتياز .

خاتمة

لقد تعلمنا كيفية القيام بمسح الثغرات الأمنية على موقع WordPress. لاحظ أن الثغرة الأمنية التي وجدناها في هذا البرنامج التعليمي لم يتم التحقق منها. في مرحلة جمع معلومات تطبيقات الويب ، نقوم بجمع جميع المعلومات ونقاط الضعف المحتملة. بعد ذلك ، من هذا الاستطلاع ، نحتاج إلى إجراء تقييم للضعف للتحقق مما إذا كان الهدف يمكن اختراقه.

لمعلوماتك ، هدفنا أعلاه ، BSSN هي وكالة حكومية إندونيسية تخضع لمسؤولية الرئيس. BSSN لديها مهمة تنفيذ الواجبات الحكومية في مجال الأمن السيبراني والأصفار لمساعدة الرئيس في إدارة الوظائف الحكومية. فقط تخيل ، كيف يمكن لوكالة حكومية في مجال الأمن السيبراني أن يكون لديها مثل هذه الثغرات الأمنية.